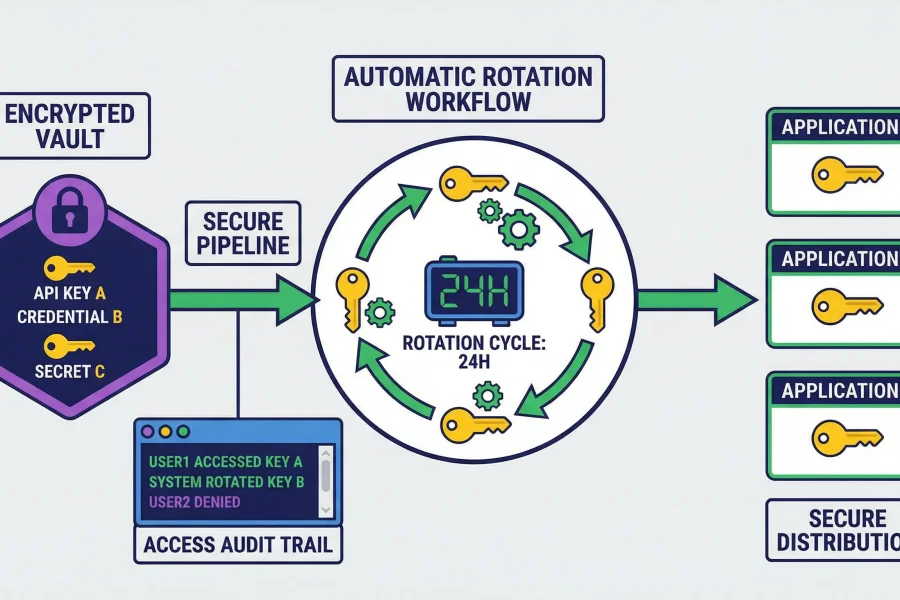

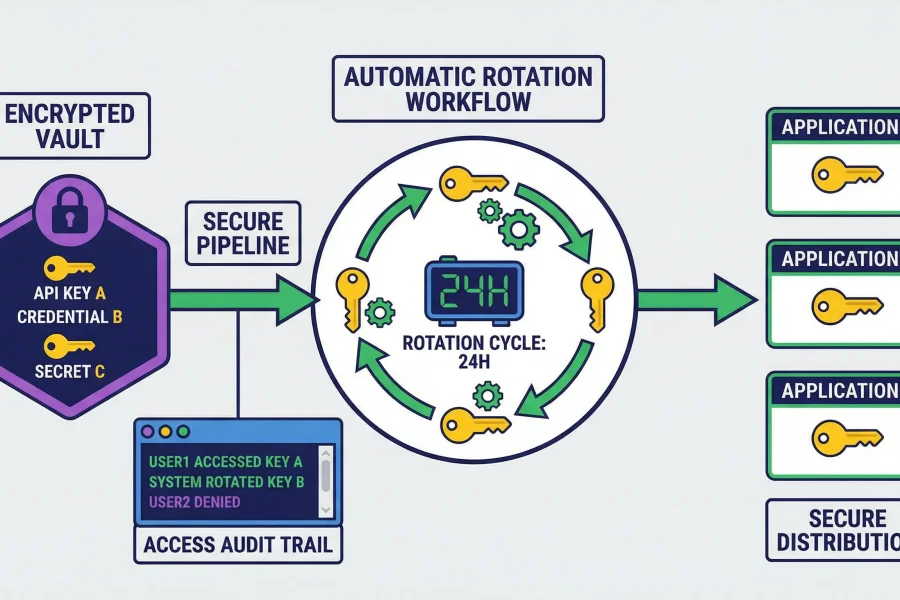

Gestion et rotation des secrets

Placez les secrets dans un coffre renforcé, émettez des identifiants à courte durée de vie et automatisez les rotations pour réduire l'exposition et maintenir à jour les pipelines CI/CD et les contrôles d'accès.

Tendances, conseils et insights en innovation digitale.

Placez les secrets dans un coffre renforcé, émettez des identifiants à courte durée de vie et automatisez les rotations pour réduire l'exposition et maintenir à jour les pipelines CI/CD et les contrôles d'accès.

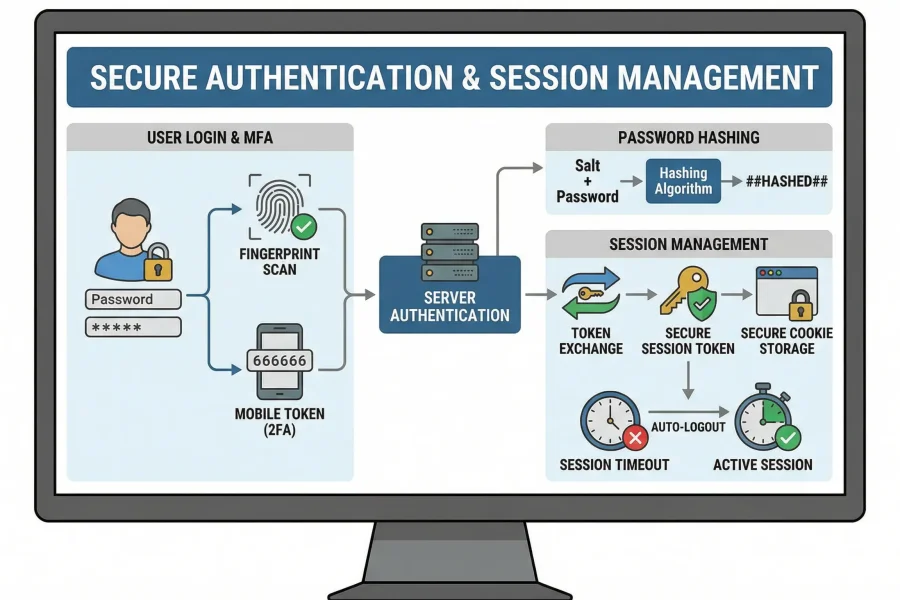

Verrouillez les flux d'authentification et renforcez le contrôle des sessions : définissez des durées de vie de jetons sensées, précisez la sémantique de déconnexion et concevez des chemins robustes de rafraîchissement et de révocation.

Sécurisez les API avec une authentification forte, une autorisation fine, une validation stricte du contenu et des limites de débit raisonnables.

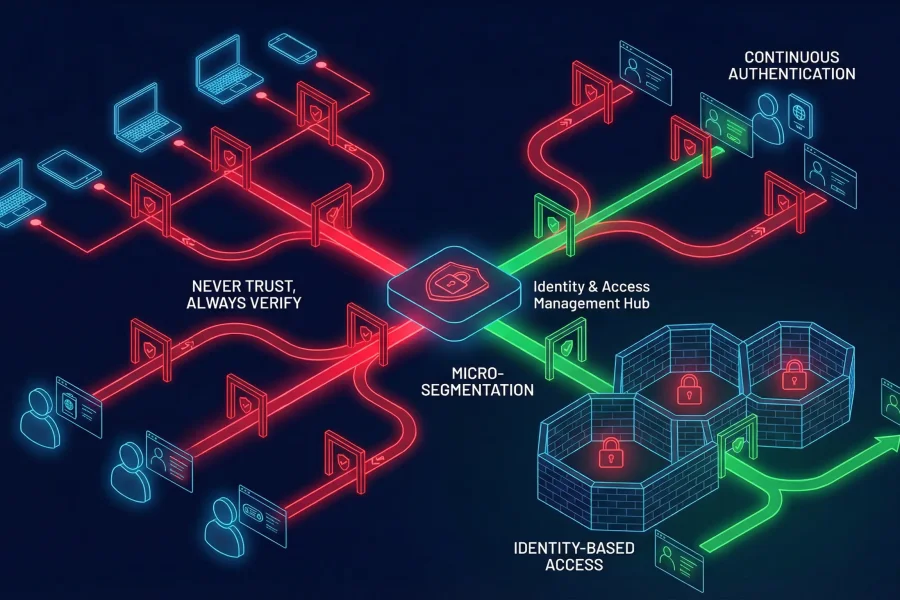

Appliquez les principes fondamentaux du Zero Trust : cartographier et auditer les frontières de confiance sur votre réseau, appliquer le moindre privilège partout et fermer rapidement les chemins d'exposition.

Transformer les constats du OWASP Top 10 en tickets de remédiation prioritaires afin que les équipes puissent livrer rapidement des correctifs vérifiables réduisant le risque de façon mesurable.

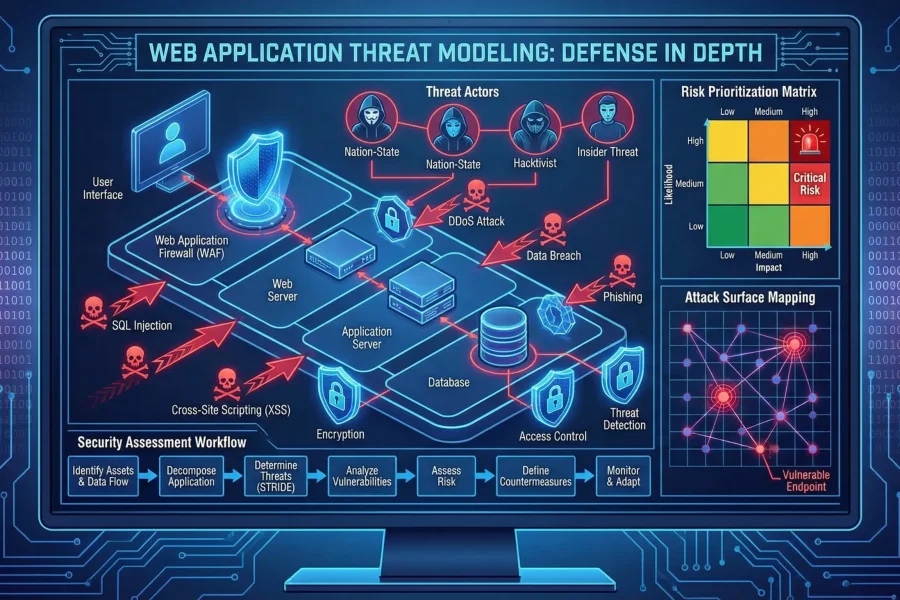

Cartographiez les menaces visant votre application Web : listez les points d'entrée, décrivez les étapes de l'attaquant et associez des mesures d'atténuation concrètes et testables à chaque scénario de surface d'attaque.

We build websites, mobile apps, and e-commerce platforms, and deliver SEO, PPC, and content marketing for businesses across the UK.