←

Retour au blog

Cybersecurity

•

•

Team PixelPilot

•

6 min read

Modélisation des menaces pour les applications Web

Cartographiez les menaces visant votre application Web : listez les points d'entrée, décrivez les étapes de l'attaquant et associez des mesures d'atténuation concrètes et testables à chaque scénario de surface d'attaque.

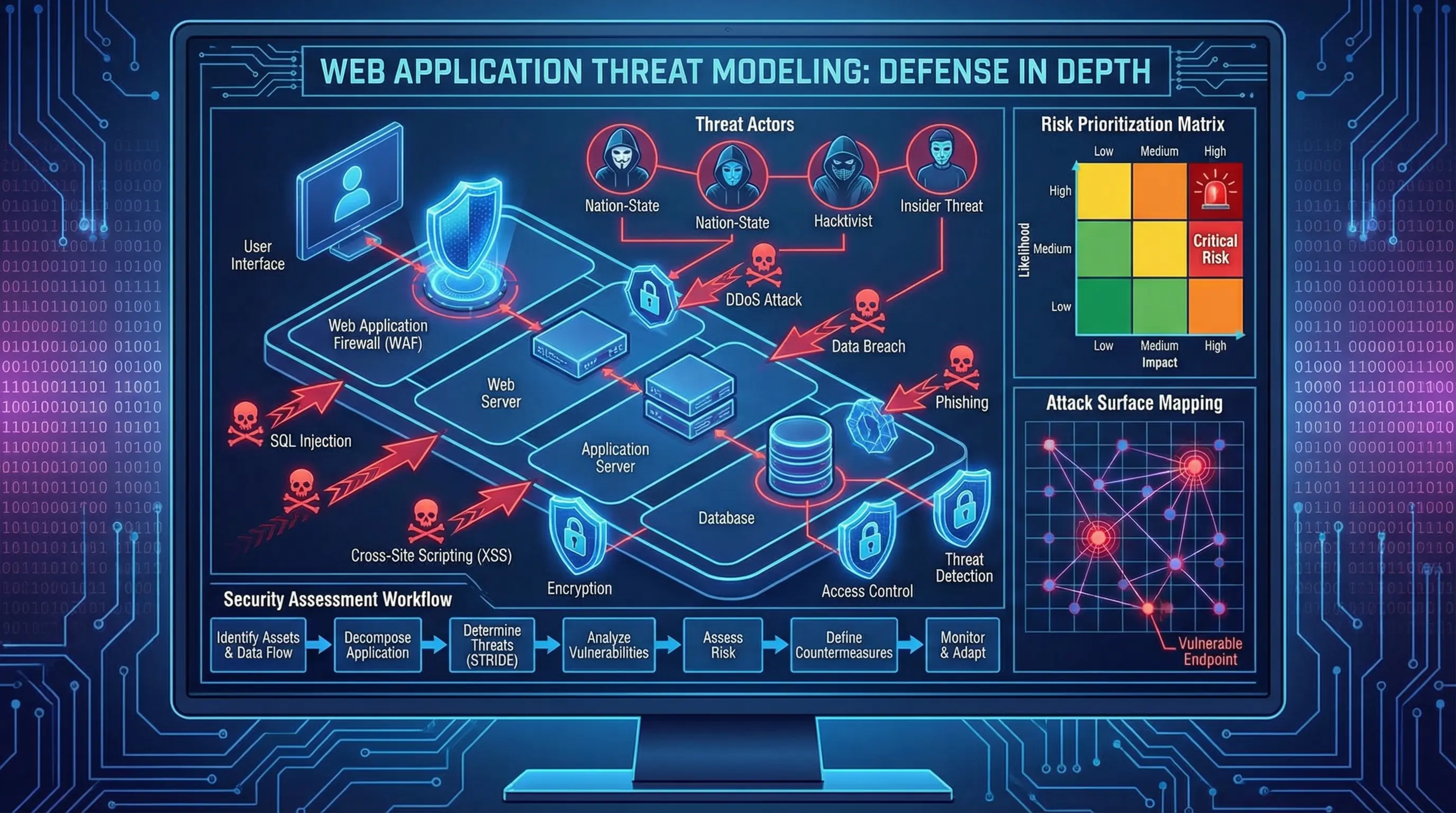

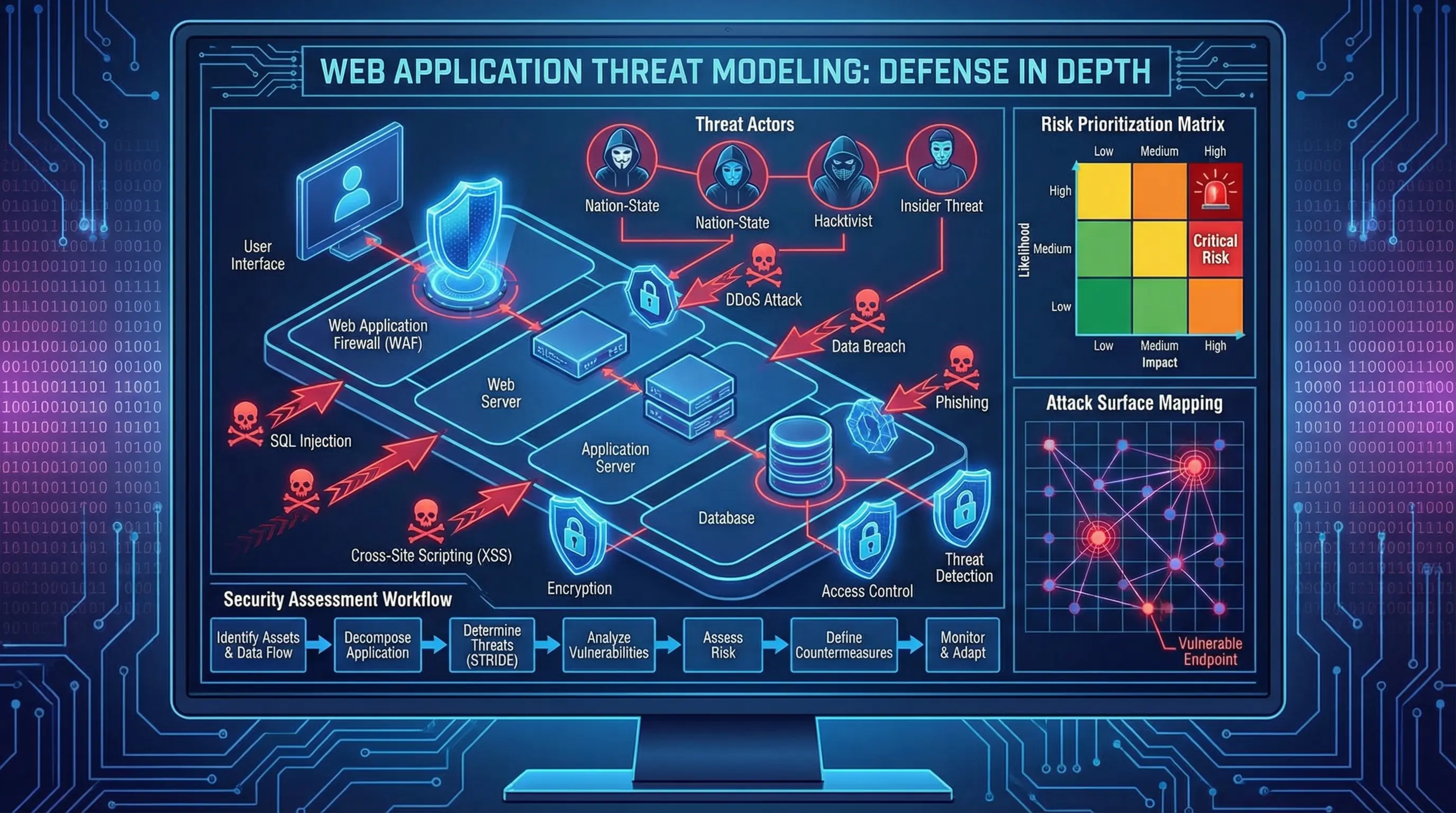

<h2>Introduction</h2> <p>Les applications web sont une composante essentielle des entreprises modernes. Elles prennent en charge les services en ligne, les portails clients, les plateformes de commerce électronique et les outils internes. À mesure que ces applications gagnent en complexité, elles deviennent également des cibles attractives pour les cyberattaques. La modélisation des menaces est une approche structurée qui aide les organisations à identifier les risques potentiels dès le début et à prendre des mesures pour les réduire avant que des dommages réels ne surviennent.</p> <h2>Qu’est-ce que la modélisation des menaces ?</h2> <p>La modélisation des menaces est le processus consistant à anticiper la manière dont une application web pourrait être attaquée et ce qui pourrait mal se passer. Au lieu d’attendre que des incidents de sécurité se produisent, les équipes analysent leur application de manière proactive afin de mettre au jour les faiblesses.</p> <p>L’objectif n’est pas de prédire chaque attaque possible, mais de comprendre les menaces les plus probables et les plus dommageables. Cela permet aux équipes de concevoir des applications plus robustes et plus sécurisées dès le départ.</p> <h2>Pourquoi la modélisation des menaces est importante</h2> <p>De nombreux problèmes de sécurité sont coûteux et difficiles à corriger une fois qu’une application est en production. La modélisation des menaces permet d’identifier les problèmes pendant les phases de conception et de développement, lorsque les modifications sont plus faciles et moins coûteuses à effectuer.</p> <p>En traitant les risques tôt, les organisations réduisent les risques de violations de données, d’interruptions de service et de perte de confiance des clients. La modélisation des menaces soutient également la conformité aux normes et réglementations de sécurité.</p> <h2>Comprendre les actifs des applications web</h2> <p>La première étape de la modélisation des menaces consiste à identifier ce qui doit être protégé. Ces actifs comprennent les données des utilisateurs, les identifiants de connexion, les informations de paiement et les systèmes critiques pour l’entreprise.</p> <p>Comprendre où ces données sont stockées, comment elles circulent dans l’application et qui peut y accéder est essentiel. Cela permet d’obtenir une vision claire de ce que les attaquants pourraient chercher à cibler.</p> <h2>Identifier les menaces potentielles</h2> <p>Une fois les actifs identifiés, les équipes examinent comment des attaquants pourraient les compromettre. Les menaces peuvent inclure des accès non autorisés, des fuites de données, une utilisation abusive du système ou une interruption de service.</p> <p>La modélisation des menaces encourage les équipes à penser comme des attaquants. Cet état d’esprit aide à révéler des faiblesses telles qu’une authentification faible, des interfaces exposées ou des contrôles d’accès insuffisants.</p> <h2>Points d’entrée et surfaces d’attaque</h2> <p>Les applications web interagissent avec les utilisateurs, les systèmes et les services externes par le biais de divers points d’entrée. Ceux-ci incluent les pages de connexion, les API, le téléversement de fichiers et les formulaires.</p> <p>Chaque point d’entrée augmente la surface d’attaque potentielle. La modélisation des menaces aide les équipes à comprendre quelles zones sont les plus exposées et nécessitent une protection renforcée.</p> <h2>Évaluation des risques et de l’impact</h2> <p>Toutes les menaces ne présentent pas le même niveau de risque. La modélisation des menaces évalue la probabilité d’une attaque et la gravité de son impact en cas de réussite.</p> <p>Cela permet aux équipes de hiérarchiser les efforts de sécurité. Les menaces à haut risque reçoivent une attention immédiate, tandis que les problèmes à plus faible risque peuvent être traités ultérieurement.</p> <h2>Conception des contrôles de sécurité</h2> <p>Après avoir identifié et priorisé les menaces, les équipes définissent des mesures de sécurité pour réduire les risques. Ces contrôles peuvent inclure une authentification forte, la validation des entrées, le chiffrement, la journalisation et la surveillance.</p> <p>La modélisation des menaces garantit que les contrôles de sécurité sont alignés sur les risques réels plutôt qu’appliqués de manière aléatoire. Cela se traduit par une protection plus efficace et plus efficiente.</p> <h2>Collaboration entre les équipes</h2> <p>La modélisation des menaces est la plus efficace lorsqu’elle implique plusieurs rôles, notamment les développeurs, les professionnels de la sécurité et les parties prenantes métier. Chaque groupe apporte une perspective différente à la discussion.</p> <p>Cette collaboration améliore la compréhension, réduit les angles morts et crée une responsabilité partagée en matière de sécurité.</p> <h2>Amélioration continue</h2> <p>Les applications web évoluent au fil du temps avec l’ajout de nouvelles fonctionnalités et intégrations. La modélisation des menaces n’est pas une activité ponctuelle. Elle doit être répétée chaque fois que des changements significatifs se produisent.</p> <p>Des revues régulières garantissent que les nouveaux risques sont identifiés et traités à mesure que l’application se développe.</p> <h2>Avantages commerciaux de la modélisation des menaces</h2> <p>Au-delà de la sécurité, la modélisation des menaces apporte une valeur commerciale. Elle réduit les temps d’arrêt, diminue les coûts de réponse aux incidents et protège la réputation de la marque.</p> <p>Les organisations qui pratiquent la modélisation des menaces construisent des systèmes plus résilients et démontrent un fort engagement envers la protection des utilisateurs et des données.</p> <h2>Conclusion</h2> <p>La modélisation des menaces est une pratique fondamentale pour la création d’applications web sécurisées. En identifiant de manière systématique les actifs, les menaces et les risques, les organisations peuvent prendre des décisions éclairées en matière de sécurité dès les premières étapes du développement.</p> <p>Dans un environnement marqué par l’augmentation des cybermenaces, la modélisation des menaces aide les équipes à passer d’une défense réactive à une protection proactive, garantissant des applications web plus sûres et plus fiables.</p>

Need help with your digital project?

Our team builds websites, mobile apps, e-commerce platforms and runs data-driven marketing campaigns for businesses across the UK.