←

Retour au blog

Cybersecurity

•

•

Team PixelPilot

•

5 min read

Principes fondamentaux du Zero Trust

Appliquez les principes fondamentaux du Zero Trust : cartographier et auditer les frontières de confiance sur votre réseau, appliquer le moindre privilège partout et fermer rapidement les chemins d'exposition.

<h2>Introduction</h2>

<p>

À mesure que les organisations s’appuient davantage sur les systèmes numériques, les données et les services en ligne, la protection de l’information est devenue une priorité essentielle. Les méthodes de sécurité traditionnelles reposaient sur l’idée que tout ce qui se trouvait à l’intérieur du réseau de l’entreprise pouvait être considéré comme fiable. Cependant, les menaces modernes ont montré que cette approche n’est plus efficace. Le modèle Zero Trust est une approche de sécurité moderne qui change la manière dont les organisations envisagent la protection en partant du principe qu’aucun utilisateur ou système ne doit être automatiquement approuvé.

</p>

<h2>Qu’est-ce que le Zero Trust ?</h2>

<p>

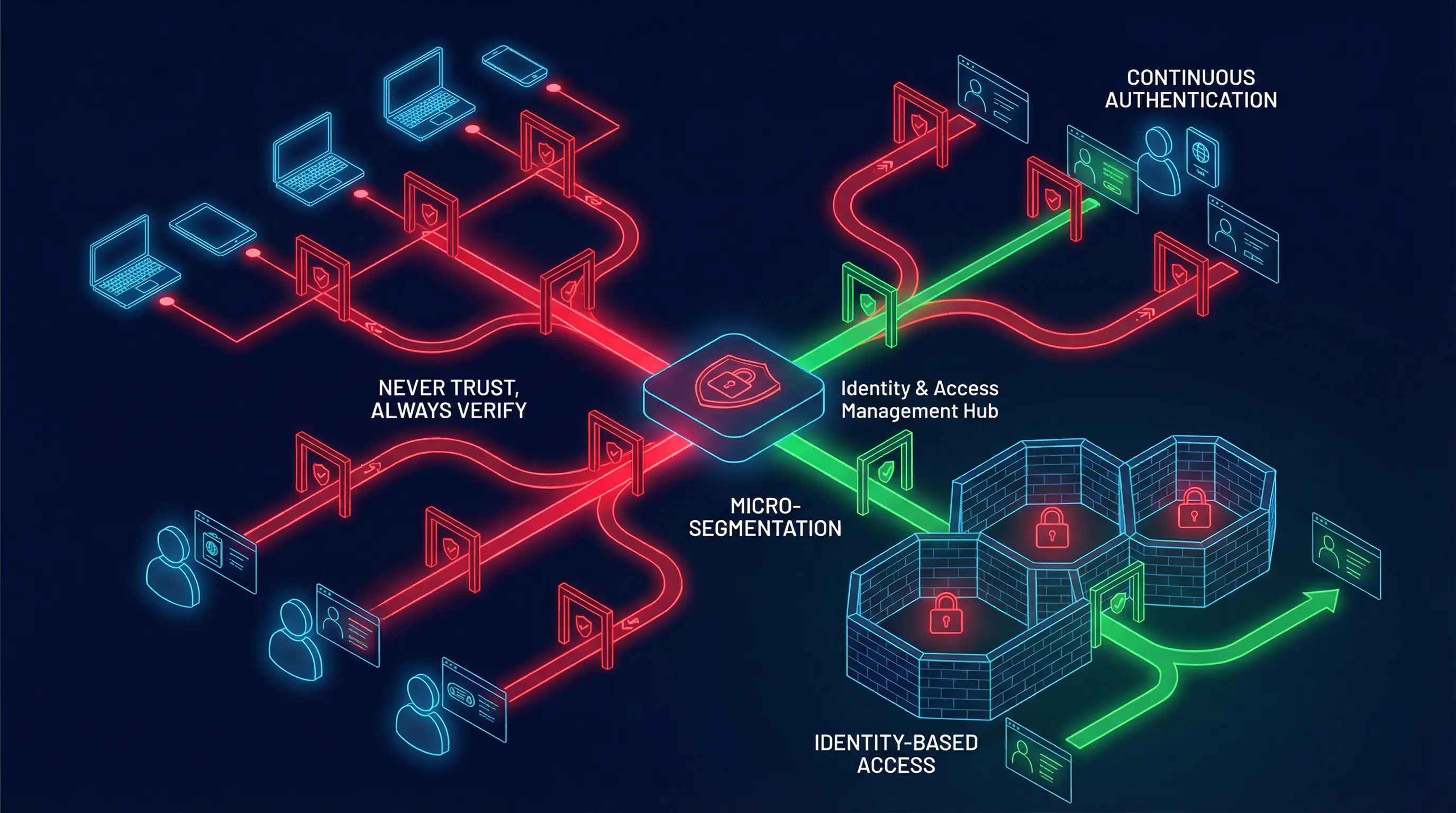

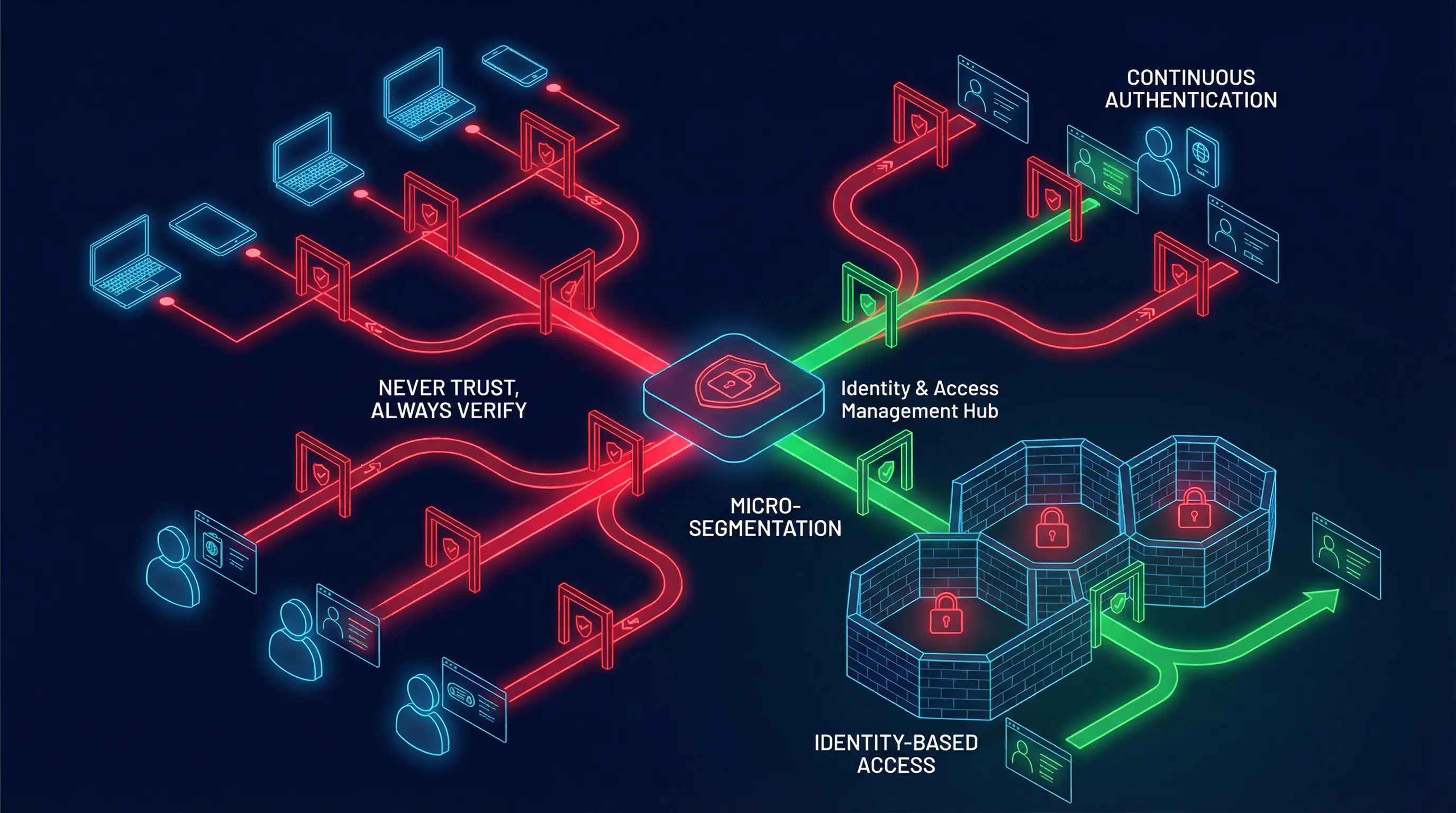

Le Zero Trust est une approche de sécurité fondée sur un principe simple : ne jamais faire confiance, toujours vérifier. Cela signifie que chaque utilisateur, appareil et système doit prouver qu’il est sûr avant d’obtenir un accès, qu’il se trouve à l’intérieur ou à l’extérieur du réseau de l’organisation.

</p>

<p>

Au lieu de s’appuyer sur une seule barrière de sécurité, le Zero Trust vérifie en permanence l’identité, les autorisations et le comportement. L’accès n’est accordé que lorsqu’il est réellement nécessaire et uniquement pour la tâche spécifique en cours.

</p>

<h2>Pourquoi la sécurité traditionnelle n’est plus suffisante</h2>

<p>

Par le passé, la sécurité consistait principalement à construire de solides défenses autour d’un réseau, à l’image des portes verrouillées d’un bâtiment. Une fois à l’intérieur, une personne pouvait souvent se déplacer librement. Cette approche fonctionnait lorsque les systèmes étaient simples et centralisés.

</p>

<p>

Aujourd’hui, les employés travaillent à distance, utilisent des appareils personnels et accèdent à des services cloud depuis n’importe où. Les menaces cybernétiques sont également plus avancées et proviennent souvent de l’intérieur du réseau. Le Zero Trust répond à ces défis en supprimant la notion d’environnement interne de confiance.

</p>

<h2>Principes fondamentaux du Zero Trust</h2>

<p>

Le Zero Trust repose sur plusieurs principes clés. Tout d’abord, la vérification constante de l’identité. Chaque demande d’accès doit être contrôlée, même si l’utilisateur s’est déjà authentifié. Ensuite, la limitation des accès au strict nécessaire. Les utilisateurs ne reçoivent que les autorisations indispensables à leur travail, rien de plus.

</p>

<p>

Un autre principe est la surveillance continue. Les systèmes détectent les comportements inhabituels et peuvent ajuster les accès en temps réel. Cela permet d’identifier et de bloquer les menaces avant qu’elles ne causent des dommages.

</p>

<h2>Protection des utilisateurs et des appareils</h2>

<p>

Dans un modèle Zero Trust, la sécurité concerne à la fois les utilisateurs et les appareils. L’utilisateur doit confirmer son identité, souvent à l’aide de plusieurs étapes comme des mots de passe et des codes de vérification. Les appareils sont également contrôlés afin de s’assurer qu’ils respectent les normes de sécurité avant d’être autorisés à accéder aux systèmes.

</p>

<p>

Si un appareil est obsolète ou compromis, l’accès peut être restreint ou refusé. Cela permet d’empêcher les attaquants d’exploiter des appareils faibles ou volés pour pénétrer les systèmes.

</p>

<h2>Protection des données et contrôle des accès</h2>

<p>

Le Zero Trust met fortement l’accent sur la protection des données elles-mêmes. Les informations sensibles sont sécurisées par des règles d’accès strictes et des mécanismes de chiffrement. Même si des attaquants parviennent à accéder à une partie du système, ils ne peuvent pas facilement atteindre les données critiques.

</p>

<p>

Les décisions d’accès sont prises en fonction du contexte, comme l’identité du demandeur, sa localisation et l’objectif de l’accès. Cela réduit les risques de fuite ou d’utilisation abusive des données.

</p>

<h2>Avantages métiers du Zero Trust</h2>

<p>

Au-delà de la sécurité, le Zero Trust offre des avantages clairs pour l’entreprise. Il réduit l’impact des cyberattaques en limitant la capacité des attaquants à se déplacer au sein des systèmes. Il favorise également des environnements de travail flexibles, permettant aux employés de travailler en toute sécurité depuis n’importe quel lieu.

</p>

<p>

En améliorant la visibilité et le contrôle, les organisations peuvent plus facilement répondre aux exigences réglementaires et renforcer la confiance des clients et des partenaires.

</p>

<h2>Défis et mise en œuvre</h2>

<p>

L’adoption du Zero Trust ne se fait pas du jour au lendemain. Elle nécessite une planification, des outils adaptés et un changement de mentalité des équipes en matière de sécurité. Toutefois, les organisations peuvent commencer progressivement en protégeant d’abord les systèmes critiques, puis en étendant le modèle.

</p>

<p>

La formation et une communication claire sont essentielles afin que les employés comprennent pourquoi ces changements sont nécessaires et comment ils renforcent la sécurité globale.

</p>

<h2>Conclusion</h2>

<p>

Le Zero Trust représente une évolution majeure par rapport aux approches de sécurité traditionnelles vers un modèle plus réaliste et résilient. En partant du principe que les menaces peuvent provenir de n’importe où et en vérifiant chaque demande d’accès, les organisations peuvent mieux protéger leurs systèmes, leurs données et leurs utilisateurs.

</p>

<p>

Dans un monde où les risques numériques augmentent, le Zero Trust n’est pas simplement une tendance en matière de sécurité, mais une stratégie fondamentale pour une protection et une confiance durables.

</p>

Need help with your digital project?

Our team builds websites, mobile apps, e-commerce platforms and runs data-driven marketing campaigns for businesses across the UK.